Topologia sieci komputerowej – model układu połączeń różnych elementów (linki, węzły itd.) sieci komputerowej. Określenie topologia sieci może odnosić się do konstrukcji fizycznej albo logicznej sieci.

Topologia fizyczna opisuje sposoby fizycznej realizacji sieci komputerowej, jej układu przewodów, medium transmisyjnych. Poza połączeniem fizycznym hostów i ustaleniem standardu komunikacji, topologia fizyczna zapewnia bezbłędną transmisję danych. Topologia fizyczna jest ściśle powiązana z topologią logiczną np. koncentratory, hosty.

Topologia logiczna opisuje sposoby komunikowania się hostów za pomocą urządzeń topologii fizycznej.

Bibliografia:https://pl.wikipedia.org/wiki/Topologia_sieci_komputerowej

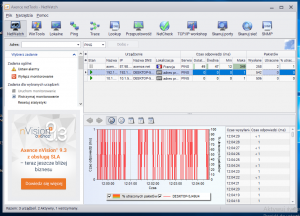

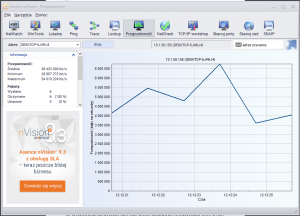

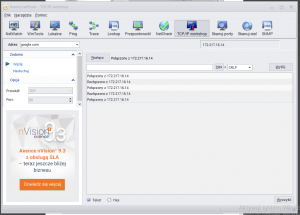

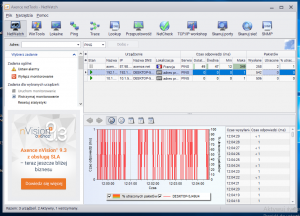

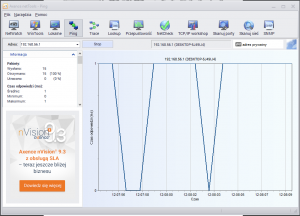

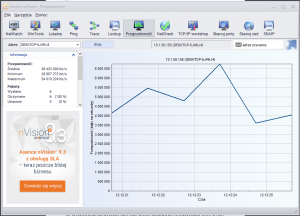

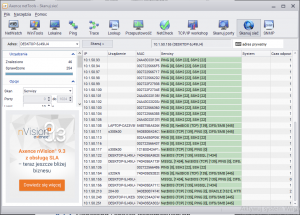

Narzędzie NetWatch pozwala na monitorowanie dostępności wybranego urządzenia.Aby rozpocząć monitorowanie, należy w pasku adresu podać nazwę

lub adres IP urządzenia, a następnie kliknąć przycisk Dodaj.

Parametry monitorowania — limit czasu na odpowiedź oraz częstotliwość wysyłania zapytań — mogą być ustawione w obszarze Opcje urządzenia.

Monitoring dostępności na bieżąco aktualizuje dane w głównej tabeli: nazwę DNS i adres IP, czasy odpowiedzi (min/max/średni), a także liczbę pakietów wysłanych i utraconych.Na głównym wykresie poniżej tabeli można zobaczyć czasy odpowiedzi oraz procent utraconych pakietów w wybranym czasie. Aby wyświetlić dane historyczne w różnych okresach czasu (np. ostatnie 5 minut, godzina, dzień, tydzień, miesiąc), należy wybrać dany okres czasu, klikając odpowiadającą mu ikonę na pasku narzędziowym wykresu.

Aby ustawić parametry powiadamiania o występujących problemach z dostępnością, należy wybrać opcję Ustaw alarmy , gdzie istnieje możliwość wskazania warunków oraz sposobu powiadamiania.

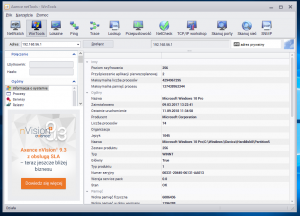

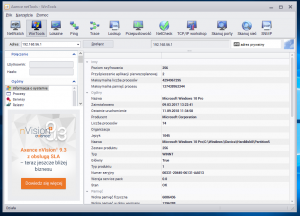

Narzędzie WinTools pozwala odczytywać informacje udostępniane przez usługę WMI (ang. Windows Management Instrumentation), która umożliwia zarządzanie zasobami komputerów pracujących w systemie Windows, takimi jak dostępne usługi, informacje o dyskach, zapisy w dziennikach systemowych itp.

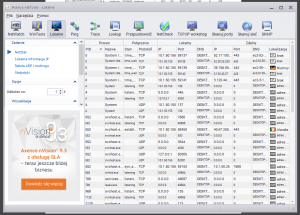

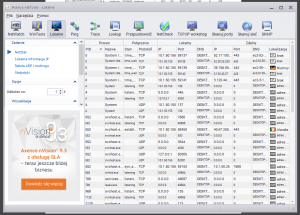

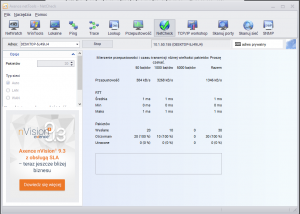

Narzędzie Lokalne przedstawia informacje dotyczące sieci na lokalnym komputerze (m.in. tabelę adresów IP, tabelę ARP, tabelę routingu, otwarte porty, dane o kartach sieciowych, statystyki dla TCP/UDP i ICMP).

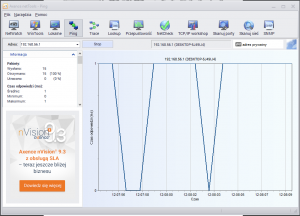

Narzędzie Ping pozwala na wizualną prezentację wyników działania komendy ping,dodatkowo zawiera 5 -minutową historię, dzięki czemu można zaobserwować zmiany w dostępie do wybranego komputera czy urządzenia.

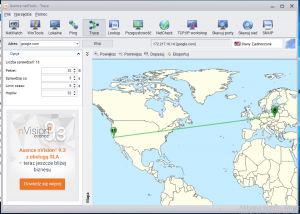

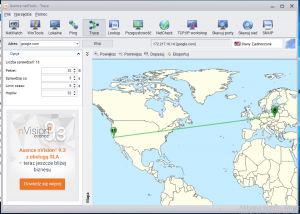

Trace to narzędzie prezentujące kolejne routery na trasie wędrówki pakietu IP do adresu docelowego. Dodatkowo są podawane czasy odpowiedzi oraz

liczba pakietów utraconych, co pozwala określić miejsce powstawania zatorów w sieci,dzięki lokalizacji wolno działających lub przeciążonych routerów. Jest to odpowiednik polecenia tracert w systemie Windows.

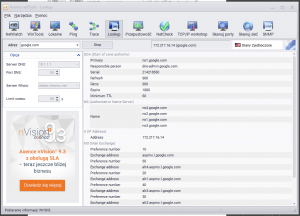

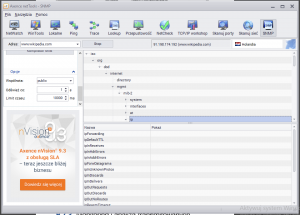

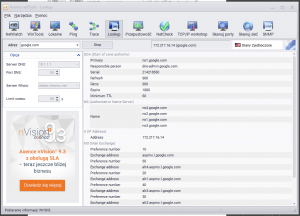

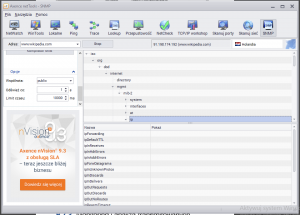

Narzędzie Lookup pozwala na zbadanie rekordów DNS określonej domeny. Działa podobnie jak komenda nslookup systemu Windows, przy czym automatycznie podaje wszystkie wpisy dotyczące wybranej domeny oraz informację z bazy WHOIS, która zawiera dodatkowe dane o domenie, takie jak właściciel, dane kontaktowe, czas wygaśnięcia itp.

Prędkość łącza pozwala zbadać narzędzie Przepustowość. Wysyła ono określoną wielkość danych pod wskazany adres i bada czas odpowiedzi, co pozwala na oszacowanie przepustowości łącza.

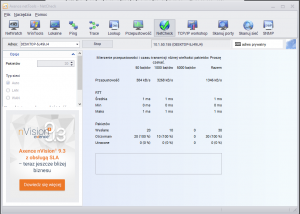

Narzędzie NetCheck pozwala na sprawdzenie jakości połączenia z wybranym urządzeniem— za pomocą transmisji różnej wielkości pakietów sprawdzana jest dostępność i parametry połączenia.

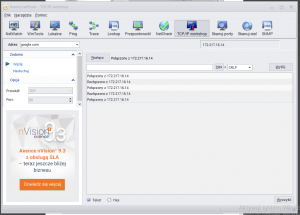

TCP/IP workshop to narzędzie pozwalające na nawiązanie bezpośredniego połączenia z wybranym portem TCP/UDP. Narzędzie pozwala tworzyć i wysyłać zapytania kierowane bezpośrednio na wybrany port oraz śledzić odpowiedzi przekazywane przez serwer. Dodatkowo istnieje też możliwość uruchomienia nasłuchiwania na wybranym porcie i kontroli zapytań otrzymywanych od innych urządzeń sieciowych.

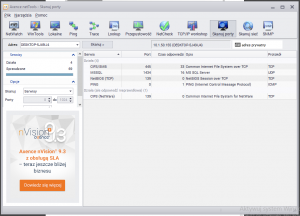

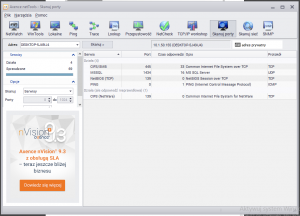

Narzędzie Skanuj porty pozwala na sprawdzenie dostępnych usług (portów nasłuchujących) na wskazanym urządzeniu. Narzędzie umożliwia wybranie zakresu skanowanych portów oraz określenie limitu czasu na odpowiedź. Wyniki działania skanowania portów .

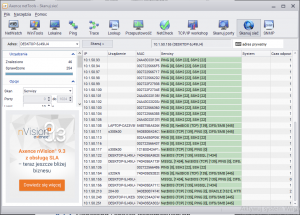

Narzędzie Skaner sieci pozwala na skanowanie urządzeń działających w wybranej sieci. Po podaniu adresu narzędzie za pomocą polecenia ping sprawdza dostępność wszystkich urządzeń pracujących w sieci, do której należy podany adres. Dodatkowo użytkownik ma możliwość skanowania portów na wszystkich komputerach, co pozwala na łatwe zdiagnozowanie usług działających w obrębie całej sieci. Wynik działania skanera sieci.

Ostatnim narzędziem oferowanym przez pakiet NetTools Professional jest przeglądarka protokołu SNMP, która pozwala przeglądać dane udostępniane przez urządzenia sieciowe.

Za naruszenie praw autorskich polska ustawa przewiduje dwa rodzaje odpowiedzialności prawnej. Pierwszą jest odpowiedzialność cywilna. Osoba, której prawa zostały naruszone, może domagać się naprawienia wyrządzonej szkody na zasadach ogólnych albo dwu krotności, a w przypadku zawinionego naruszenia – trzykrotności wynagrodzenia należnego tytułem udzielenia zgody na korzystanie z utworu. Sąd może nakazać zapłatę dodatkowej kwoty na Fundusz Promocji Twórczości. Osobnym rodzajem odpowiedzialności jest odpowiedzialność karna. Polska ustawa określa szereg typów przestępstw, w których dobrem chronionym są prawa autorskie i pokrewne.

Dyscyplina prawa cywilnego, zespół norm prawnych wchodzących w skład prawa własności intelektualnej, a także ogół praw przysługujących autorowi utworu (lub innemu uprawnionemu podmiotowi) upoważniających go do decydowania o eksploatacji utworu i czerpaniu z niej korzyści finansowych.

Wyróżnia się dwa podstawowe systemy prawa autorskiego: copyright (na gruncie systemu common law) i droit d’auteur (funkcjonujące w państwach Europy kontynentalnej).

Odnośnik do całości:

https://pl.wikipedia.org/wiki/Prawo_autorskie

Klasy skrętki według europejskiej normy EN 50173:

-klasa A (kategoria 1) – realizacja usług telefonicznych z pasmem częstotliwości do 100 kHz;

-klasa B (kategoria 2) – okablowanie dla aplikacji głosowych i usług terminalowych z pasmem częstotliwości do 1 MHz;

-klasa C (kategoria 3) – używana najczęściej w sieciach telefonicznych, wykorzystuje pasmo częstotliwości do 16 MHz;

-klasa D (kategoria 5/5e) – najczęściej stosowana do budowy sieci lokalnych, obejmuje aplikacje wykorzystujące pasmo częstotliwości do 100 MHz;

-klasa E (kategoria 6) – rozszerzenie ISO/IEC 11801/TlA wprowadzone w 1999, obejmuje okablowanie, którego wymagania pasma są do częstotliwości 250 MHz (przepustowość rzędu 200 Mb/s). Przewiduje ono implementację Gigabit Ethernetu (4x 250 MHz = 1 GHz) i transmisji ATM 622 Mb/s;

klasa EA (kategoria 6A) – wprowadzona wraz z klasą FA przez ISO/IEC 11801 2002:2 Poprawka 1. Obejmuje pasmo do częstotliwości 500 MHz;

-klasa F (kategoria 7) – opisana w ISO/IEC 11801 2002:2. Możliwa jest realizacja aplikacji wykorzystujących pasmo do 600 MHz. Różni się ona od poprzednich klas stosowaniem kabli typu S/FTP (każda para w ekranie plus ekran obejmujący cztery pary) łączonych ekranowanymi złączami. Dla tej klasy okablowania jest możliwa realizacja systemów transmisji danych z prędkościami przekraczającymi 1 Gb/s;

-klasa FA (kategoria 7A) – wprowadzona przez ISO/IEC 11801 2002:2 Poprawka 1. Obejmuje pasmo do częstotliwości 1000 MHz; umożliwia uzyskanie prędkości do 100 Gbit/s do 15m i 40 Gbit/s do 100m;

klasa I (kategoria 8.1) – w trakcie rozwoju (opisana w ANSI/TIA-568-C.2-1, ISO/IEC 11801 3rd Ed.), wykorzystująca pasmo częstotliwości 1600-2000 MHz; prędkość transmisji > 40 Gbit/s;

klasa II (kategoria 8.2) – w sprzedaży(opisana w ISO/IEC 11801 3rd Ed.), wykorzystująca pasmo częstotliwości 1600-2000 MHz.

Norma TIA/EIA 568A definuje dodatkowo:

Kategoria 4 – dla szybkich sieci lokalnych, obejmuje aplikacje wykorzystujące pasmo częstotliwości do 20 MHz;

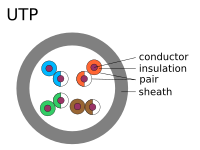

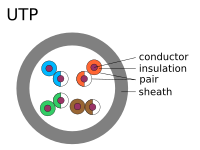

Wyróżnia się skrętkę nieekranowaną (U/UTP), ekranowaną folią (posiadającą dodatkowe płaszcze z folii) (F/UTP i U/FTP) oraz metalowej siatki (SF/UTP, S/FTP i SF/FTP).

Norma ISO/IEC 11801:2002 opisuje sposób oznaczania kabli. Norma mówi, że przewody powinny posiadać opis w składni xx/yyTP, gdzie oznaczenie xx odnosi się do całości przewodu, a yy opisuje pojedynczą parę przewodów (np. UTP – para nieekranowana).

Przyjmowane przez xx i yy oznaczenia to:

Kolory skrętki 25-parowej

U – nieekranowane (ang. unshielded)

F – ekranowane folią (ang. foiled)

S – ekranowane siatką (ang. shielded)

SF – ekranowane folią i siatką

Spotykane konstrukcje kabli

U/UTP (dawniej UTP) – skrętka nieekranowana.

F/UTP (dawniej FTP) – skrętka foliowana.

S/UTP – skrętka nieekranowana dodatkowo w ekranie z siatki.

SF/UTP (dawniej STP) – skrętka ekranowana folią i siatką.

U/FTP – skrętka z każdą parą w osobnym ekranie z folii.

F/FTP – skrętka z każdą parą w osobnym ekranie z folii dodatkowo w ekranie z folii.

S/FTP (dawniej SFTP) – skrętka z każdą parą foliowaną dodatkowo w ekranie z siatki.

SF/FTP (dawniej S-STP) – skrętka z każdą parą foliowaną dodatkowo w ekranie z folii i siatki.

Rodzaj przewodu sygnałowego służącego do przesyłania informacji, który zbudowany jest z jednej lub więcej par kabli skręconych ze sobą w celu eliminacji wpływu zakłóceń elektromagnetycznych oraz zakłóceń wzajemnych, zwanych przesłuchami. Skręcenie żył powoduje równocześnie zawężenie pasma transmisyjnego. Wynalazcą tego rozwiązania jest Alexander Graham Bell.

Host – urządzenie końcowe sieci komputerowej, stanowiące źródło lub celu przesyłania danych w sieci. Hostem jest każde urządzenie w sieci, któremu przypisano adres IP.

Serwer – komputer, na którym zainstalowane jest specjalistyczne oprogramowanie, oferujący usługi innym komputerom (WWW, poczta elektroniczna, zasoby plikowe).

Klient – komputer korzystający z usług udostępnianych przez serwery.

Klient – Serwer – architektura sieci komputerowej, w której występuje komputer udostępniający usługi (serwer) oraz komputery korzystające z tych usług (klienci).

Peer to Peer (P2P) – architektura sieci komputerowej, w której nie występuje jeden komputer udostępniający usługi, wszystkie komputery w tej sieci działają na równorzędnych prawach.

Medium transmisyjne – element sieci komputerowej, za pomocą którego wzajemnie komunikują się urządzenia, może nim być kabel miedziany, światłowodowy, jak również fale radiowe (WiFi).

Protokół komunikacyjny – określony sposób (język) komunikacji, dzięki któremu możliwa jest wymiana danych pomiędzy urządzeniami w sieci.

LAN (ang. Local Area Netwok) – lokalna sieć komputerowa, obejmująca swoim zasięgiem pomieszczenie, piętro, budynek lub zbiór budynków.

MAN (ang. Metropolitan Area Netwok) – miejska sieć komputerowa, obejmująca swoim zasięgiem miasto lub aglomerację miejską.

WAN (ang. Wide Area Netwok) – rozległa sieć komputerowa, komunikująca ze sobą odległe sieci LAN.

Topologia fizyczna sieci – określa sposób połączenia ze sobą komputerów w sieci.

Topologia logiczna sieci – określa sposób komunikowania ze sobą komputerów w sieci.

Karta sieciowa (ang. NIC – Network Interface Card) – adapter instalowany w urządzaniach (komputerach, telefonach, itp.), dzięki któremu możliwe jest podłączenie tego urządzenie do sieci komputerowej.

Ruter (ang. Router) – urządzenie sieciowe, którego głównych zadaniem jest łączenie ze sobą różnych sieci, w celu umożliwienia im wzajemnej komunikacji oraz określanie ścieżki przepływu danych pomiędzy sieciami na podstawie adresu IP (ang. Routing).

Przełącznik (ang. Switch) – urządzenie sieciowe, które łączy urządzenia w sieci lokalnej oraz decyduje o przesyle danych pomiędzy urządzaniami na podstawie adresu MAC.

Adres IP – logiczny adres interfejsu urządzenia w sieci komputerowej.

Adres MAC – fizyczny (sprzętowy) adres karty sieciowej urządzenia, nadawany przez producenta na etapie produkcji.

Internet (Intersieć)– siatka połączonych ze sobą sieci rozległych.

Intranet – prywatna sieć, wykorzystująca w komunikacji standardy sieci Internet, takie jak WWW, FTP czy POP3 i SMTP, do której dostęp mają tylko upoważnieni użytkownicy (np. do Intranetu w firmie XYZ mają dostęp tylko pracownicy tej firmy)

Extranet – rozszerzenie sieci prywatnej (Intranet), umożliwiające dostęp do jej zasobów również dla innych użytkowników.

VPN – prywatna sieć, do zasobów której możemy się dostać przez sieć Internet, wykorzystując tzw. tunelowy kanał transmisji danych.

DNS (ang. Domain Name System) – system zmieniający nazwę mnemoniczną (zrozumiałą dla człowieka), np. onet.pl na odpowiadający jej adres IP w sieci.

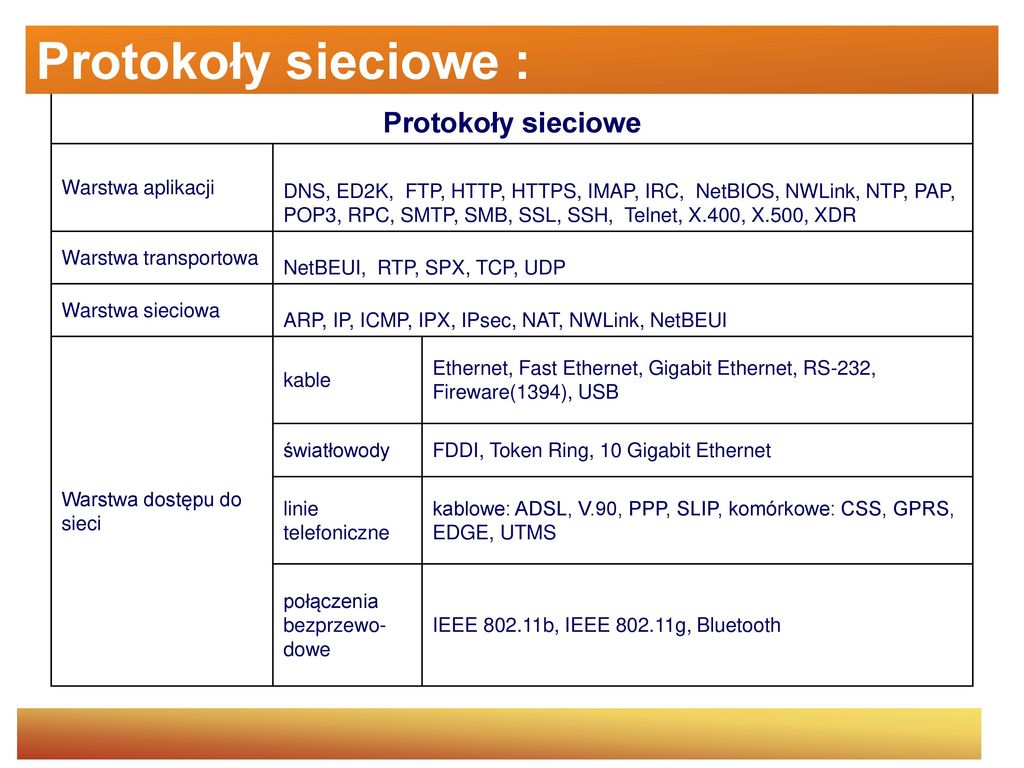

Z wielu ogólnie znanych protokołów komunikacyjnych stosowanych w warstwie aplikacji poniżej przedstawiam te najważniejsze.

DNS (ang. Domain Name System, port: 53) – protokół używany do odwzorowywania nazw w sieci Internet na adresy IP,

HTTP (ang. Hypertext Transfer Protocol, port: 80) – protokół używany do przesyłania plików tworzących strony WWW,

HTTPS (ang. Hypertext Transfer Protocol Secure, port: 443) – szyfrowana wersja protokołu HTTP, wykorzystująca szyfrowanie TLS,

SMTP (ang. Simple Mail Transfer Protocol, port: 25) – protokół używany do przesyłania wiadomości poczty elektronicznej wraz z załącznikami,

POP3 (ang. Post Office Protocol, , port: 110) — protokół używany do odbioru poczty elektronicznej,

IMAP (ang. Internet Message Access Protocol, port: 143) – protokół używany do odbioru poczty elektronicznej, oprócz funkcji POP3, pozwala również na zarządzanie zdalnymi folderami znajdującymi się na serwerze,

Telnet (ang. Telecommunication Network, port: 23) – protokół używany do emulacji terminala umożliwiający komunikację ze zdalnym urządzeniem,

FTP (ang. File Transfer Protocol, porty: 20, 21) – protokół używany do interaktywnego przesyłania plików pomiędzy systemami,

DHCP (ang. Dynamic Host Configuration Protocol, port: 67) – protokół używany do dynamicznej konfiguracji urządzeń, a dokładniej odpowiedzialny jest za przydzielanie adresów IP, adresu domyślnej bramy i adresów serwerów DNS,

SSH (ang. Secure Shell, port: 22) — protokół używany do emulacji terminala sieciowego zapewniający szyfrowanie połączenia,

NFS (ang. Network File System, port: 2049) — protokół używany do udostępniania systemów plików (dysków sieciowych),

SNMP (ang. Simple Network Management Protocol, port: 161) —protokół zarządzania siecią, używany do konfiguracji urządzeń sieciowych i gromadzenie informacji na ich temat,

SMB (ang. Server Message Block, porty: 137, 138, 139) protokół używany do do udostępniania plików.

Jak pewnie zauważyliście obok angielskiej nazwy protokołu pojawił się się również element jakim jest numer portu aplikacji. Numery portów stosowane są po to, aby warstwa transportowa potrafiła identyfikować usługi oraz aplikacje warstwy aplikacji, które są źródłem i celem danych. Podczas analizy różnych protokołów i usług warstwy aplikacji modelu OSI oraz TCP/IP często będziemy odnosić się do numerów portów, które są związane z konkretnymi usługami.